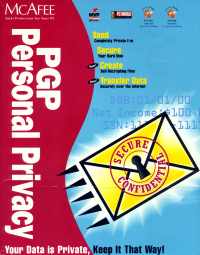

Er zijn mensen die zwaar geïnteresseerd zijn in jouw gegevens. Data, brieven, e-mail, faxen, noem maar op. Heus niet alleen hackers, maar ook regeringen. Zelfs de Amerikaanse. Echelon, weet je nog? Het ligt dus voor de hand jouw gegevens te versleutelen. Dat kan met PGP Personal Privacy van McAfee. Wij voelden het aan de tand.

Met een krachtige versleuteling is het niet onmogelijk om de gegevens te kraken, maar het kan wel lang duren. Zo lang dat het eigenlijk niet meer de moeite loont. Vandaar dat nogal wat landen een wetgeving hebben die de maximum omvang van de encryptiesleutels beperkt. Vooral de V.S. zijn daar berucht om. Ook in Europa hebben we zo landen: in Frankrijk mag je bijvoorbeeld niets versleutelen zonder dat de overheid de sleutel bezit. In Nederland en België is er discussie geweest, maar werd wijselijk besloten dat de overheid best niet probeert encryptie te beperken. Dat is maar logisch ook. Bij landen met een wettelijke beperking inzake encryptie hoor je immers vaak als argument dat de overheid beter aan misdaadbestrijding kan doen als encryptie onwettelijk is. Net alsof de boeven zich netjes aan de wet houden en geen zo zwaar mogelijke encryptie zullen toepassen! Ook een leuke: als je niets te verbergen hebt, heb je ook geen encryptie nodig. Onzin, natuurlijk. Er bestaat nog zoiets als vertrouwelijke gegevens. Medische dossiers, financiële gegevens, belastinginformatie, daar hebben anderen helemaal geen zaken mee. Als je zoiets op jouw pc bewaart of over het internet wil versturen, dan heb je encryptie nodig. En wel goeie encryptie. Van McAfee kun je voor een zacht prijsje een volledig versleutelingspakket op de kop tikken: PGP Personal Privacy.

Versleutelen

PGP is wat men noemt een hybride cryptosysteem: het gebruikt kenmerken van zowel conventionele cryptografie als encryptie met behulp van een publieke sleutel. Heel in het kort (een meer uitgebreide uitleg krijg je in de handleiding van PGP Personal Privacy) werkt PGP als volgt. Als je een bestand (of andere data) wilt beveiligen, laat je er PGP op los. Dat begint met het bestand te comprimeren. Gecomprimeerde data is veel moeilijker te ontcijferen dan het origineel en dat maakt de taak van een hacker dus al veel moeilijker. Vervolgens genereert PGP een sessiesleutel. Dat is een unieke geheime sleutel die alleen voor deze versleutelingssessie gebruikt zal worden. In feite gaat het om een willekeurig getal dat gegenereerd wordt op basis van het aantal muisbewegingen en toetsindrukken dat je tot dusver maakte. Het document wordt nu versleuteld met behulp van deze sessiesleutel. Het resultaat noemen we cijferdocument. Nu encrypteert PGP de sessiesleutel met behulp van uw publieke sleutel (die heb je bij de eerste ingebruikname van PGP aangemaakt). De versleutelde sessiesleutel stuur je nu samen met het cijferdocument naar jouw correspondent. Voor de decryptie gaat alles in omgekeerde volgorde: eerst gebruik jij of jouw correspondent een privésleutel om de sessiesleutel tevoorschijn te toveren, daarna kan PGP deze sessiesleutel gebruiken om het cijferdocument te ontsleutelen. Nu rijst misschien de vraag waarom PGP niet gewoon het hele document met de publieke sleutel encrypteert. Wel, een conventionele encryptie is zo’n duizend keer sneller dan een publieke-sleutelencryptie. Het ligt dus voor de hand om (omvangrijke) documenten met conventionele encryptie te versleutelen. Dan zitten we natuurlijk nog met het probleem van het doorspelen van de sleutel en het beveiligen van de datatransmissiekanalen. Dat is mooi opgelost als we de conventionele sleutel versleutelen met een publieke sleutel, dan kunnen we alles tegelijk versturen en is het ook veilig. PGP gebruikt een 128-bit conventionele sleutel en dat is gelijkwaardig met een 3000-bit publieke sleutel. In de praktijk zal men de 128-bit conventionele encryptie combineren met publieke sleutels tussen 1024 en 4096 bits lang.

Digitale handtekeningen

Een variant op de hierboven beschreven versleuteling is de digitale handtekening. Als men een digitaal document van een handtekening wil voorzien, dan moet die handtekening veilig zijn. Het is de bedoeling dat men op een ontvangen document de handtekening kan verifiëren en aldus controleren dat het de goede en originele handtekening is, dat het document dus authentiek is. Het principe van de digitale handtekening is dat met behulp van de privésleutel een signatuur aan het document toegevoegd wordt. De correspondent kan dan de publieke sleutel gebruiken om de signatuur en dus het document te verifiëren. Het voornaamste probleem met deze aanpak is dat het langzaam is en dat de signatuur omvangrijk is. In feite kan de signatuur makkelijk dubbel zo groot zijn als de omvang van het originele document.Bijgevolg verzon men wat anders: de ‘digest’ of synopsis. Men genereert zo’n synopsis door op het originele document een eenwegshashfunctie los te laten. Een eenwegshash leest in het kort een willekeurig aantal bytes in (zoals ons originele document) en produceert een getal van vaste lengte, bijvoorbeeld 20 bytes (160 bits) lang. De hashfunctie zorgt er ook voor dat als het originele document verandert, zelfs al is het maar één bit, de uitvoerwaarde heel verschillend is. Deze uitvoerwaarde noemen we dus de ‘message digest’ of in behoorlijk Nederlands de documentsynopsis. Als we nu deze documentsynopsis gebruiken om met behulp van onze privésleutel een signatuur te genereren, dan gaat dat veel sneller en zal de signatuur ook veel korter zijn. Door de hashfunctie met zorg te kiezen, garanderen we dat het originele document en de documentsynopsissignatuur onderling zwaar afhankelijk zijn: een wijziging van de een (zelfs al is het maar één bit) zal de authenticatie doen falen. Om een authenticatie van een signatuur via documentsynopsis uit te voeren, hoef je de signatuur maar te ontsleutelen met de publieke sleutel. Dat geeft je een synopsis. Je genereert zelf een synopsis van het toegestuurde document en als het authentiek is, zullen de twee synopsiswaarden identiek zijn. Digitale handtekeningen spelen een belangrijke rol in het authenticeren en valideren van de PGP-sleutels van andere gebruikers.

Personal Privacy

McAfee geeft je met PGP Personal Privacy op het gebied van gegevensversleuteling zowat alles wat je hartje maar kan begeren. Je kunt bestanden op jouw harde schijven versleutelen, bestanden veilig wissen en de gewiste ruimte van jouw harde schijven veilig maken. Verder krijg je plug-ins voor e-mailpakketten van Microsoft en Eudora en voor je browser. Allemaal met één doel: alles wat je aanmaakt of opslaat of wil versturen kunt je ‘on the fly’ (onmiddellijk) versleutelen of van een digitale handtekening voorzien en dan zo doorsturen of opslaan. Alles wat op een dergelijke manier bewerkt bij je binnenkomt, kun je ontsleutelen en/of authenticeren. Dit ‘persoonlijk’ beveiligingspakket kan werken met PGP-certificaten op een PGP-certificatenserver. Een digitaal certificaat bestaat in essentie uit een publieke sleutel, één of meer digitale handtekeningen en gebruikersgegevens. Een PGP-certificaat bevat daarnaast een geldigheidsduur en het bij voorkeur gewenste encryptiealgoritme. PGP ondersteunt standaard CAST, IDEA en Triple-DES. Wij waren aangenaam verrast door het gebruiksgemak van het hele pakket. Zo geeft McAfee je een gemakkelijke knoppenbalk waarmee je makkelijk data kunt versleutelen, van een handtekening voorzien (of beide) en je sleuteldatabase beheren. Je kunt mappen en bestanden met de muis naar de knoppenbalk slepen en loslaten om ze te encrypteren. De haken die PGP Personal Privacy aanbrengt in de e-mailsoftware (Microsoft Outlook, Outlook Express en Exchange plus Qualcomm Eudora) zorgen voor een naadloze integratie, zodat je eigenlijk gewoon enkele functies of knoppen bijkrijgt in jouw e-mailprogramma voor de encryptie of signering van jouw e-mails, of de decryptie en authenticatie van ontvangen berichten. Het is makkelijk zat.

Als je ook maar iets inzit met je privacy, raden we je aan dit pakket in huis te halen. Je zal er zeker geen spijt van hebben. Voor de prijs moet je het bovendien niet laten.

34,37 euro

Win95, Win98 of WinNT4: min. 32 MB RAM, 16 MB vrije schijfruimte, 486-processor maar liefst Pentium.